Dette er arkitekturen som sikrer deg mot angrep

De siste årene har det vært en eksplosiv utvikling i bedrifter som flytter sine nettjenester fra http (ukryptert) til https (kryptert). I dag er faktisk over 70 prosent av all datatrafikk på internett kryptert. Det betyr at fra du skriver inn for eksempel www.tu.no, til nettsiden åpner seg, kan ingen lese av informasjonen som utveksles mellom deg og tjeneste-serveren. Det er en bra ting! Utfordringen er imidlertid at det da også, i utgangspunktet, er umulig å se om et ondsinnet angrep skjuler seg i trafikken.

Dagens sikkerhetsløsninger har nemlig mindre og mindre effekt om man har null innsyn i datastrømmen. Og gjett hvem som utnytter det? Riktig – hackerne.

Halvparten av alle cyberangrep i dag gjemmer seg i den krypterte datatrafikken. Store aktører legger stadig større kjepper i hjulene for leverandørens innsyn, som jo er bra, men da krever det også enorme mengder innsats for å detektere sikkerhetsbrudd. Det har Cisco funnet en løsning på, og gjør det nå mulig for bedrifter å analysere kryptert datatrafikk uten å måtte dekryptere den først. Det hele foregår på bedriftens lokale servere uten at verken skyen eller Cisco får tilgang til sensitive data.

Video: Cisco Talos var med på å stoppe WannaCry i 2017 – møt noen av menneskene bak.

Finner trusler som et supersmart menneske:

Cognitive Threat Analytics

Leif Sundsbø, er leder for sikkerhet, og jobber blant annet tett med Cisco Talos, som er Ciscos sikkerhetsorganisasjon. Han forklarer hvordan det hele fungerer.

– Når du prøver å sette opp en kobling til en nettside, vil du og nettsiden «forhandle» litt først. Du sier "her er jeg, der er du, la oss nå bli enige om hvilken krypteringsmekanisme vi skal bruke". I denne fasen klarer vi nå å lese ut en del data, men uten å bruke store ressurser for å dekryptere innholdet.

– Se på det som en pakke i posten: Cisco Talos kan ikke se det som ligger inni pakken, men den kan se avsender, tidspunkt, porto, mottager, transportør, vekt, størrelse og lignende. Videre kan Cisco Talos også se trafikkmønsteret, som for eksempel timing, antall pakker og sekvenser. Til slutt kan Cisco Talos se IP-adresser fordi de vet mye om domener og det globale risikokartet, sier Sundsbø.

For selv om trafikken er kryptert, klarer Cisco Talos å se et mønster i kryptert trafikk som er ondsinnet – og med dette mønsteret kan et angrep avsløres, selv om trafikken er kryptert.

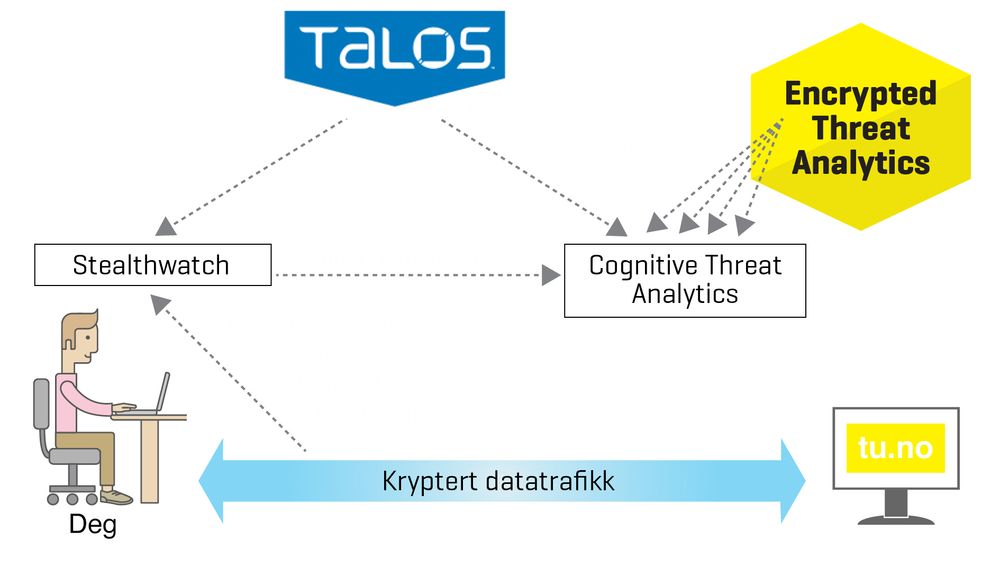

Cisco Talos består nemlig av mange komponenter med hvert sitt spesialfelt som alle kommuniserer med hverandre. All informasjon som utveksles mellom deg og serveren, altså vekt, størrelse, avsender og lignende, overvåkes av Stealthwatch. Når Stealthwatch berikes med kognitiv trusselanalyse (Cognitive Threat Analytics, CTA), som baserer seg utelukkende på maskinlæring, klarer den å analysere den krypterte datatrafikken. Stealthwatch settes på bedriftens lokale servere slik at ingen sensitive data går ut i skyen. Det hele er rimelig banebrytende.

– Stealthwatch overvåker all nettverkstrafikk og sender kundespesefikk data tilbake til bedriften. Dette skjer i løpet av timer, og forteller raskt om det foregår noe ullent på nettverket. Stealthwatch vil aldri blokkere trafikk, men den forteller oss om en klient er infisert eller om det er høy sannsynlighet for det. En liten del av denne datapakken sendes til CTA for analyse, men ingen biter av dette er sensitivt. Vi gjør dette kun for å se om det er noe større og mer komplekst på gang, for med CTA er det ingen falske positiver, og vi ser ting i mye større og global kontekst umiddelbart. Gjennom denne prosessen berikes CTA hele tiden med metadata og maskinlæring fra resten av Cisco Talos, forklarer Sundsbø.

CTA er med på å gjøre data fra Cisco Talos nyttige, men arkitekturmessig er det Encrypted Traffic Analytics som spiller den største rollen for sikkerheten.

Stjerna i showet:

Encrypted Traffic Analytics

I dag er det umulig å lage et effektivt og godt system for sikkerhet med ett enkelt produkt. Man er nødt til å se ting i sammenheng, på tvers, og samtidig bruke informasjonen til noe nyttig. Derfor er Encrypted Traffic Analytics (ETA) en viktig del av Cisco-arkitekturen.

– Det er ikke all datatrafikk vi klarer å gjøre noe med, men vi slipper den ikke ut av nettet likevel. Det er her ETA kommer inn. Denne komponenten sitter nemlig på enorme mengder etterretning og historiske data, sier Sundsbø.

Som et lite software-økosystem jobber altså ETA, CTA og Stealthwatch sammen for å oppdage og forhindre cyberangrep, og alle berikes de konstant med data gjennom Cisco Talos-nettverket.

– Med alle komponentene i Cisco Talos kan vi se på mange parametere hele tiden. Når du har totalbildet har du også datagrunnlaget for å kunne se ting på en helt annen måte. Selv om det kun er forfasen til datatrafikkstrømmen vi klarer å analysere akkurat nå, er det fortsatt et visst mønster i den krypterte trafikken også. Når dataene vi henter ut berikes av det Cisco Talos vet, sammen med det CTA lærer seg, kan vi likevel se hvordan mønsteret er fordelt, sier forteller Sundsbø.

Selv om mange angrepsformer i dag ikke er kjent, skal Cisco Talos-nettverket likevel klare å oppdage og stoppe dem. Et stort ønske for Sundsbø og resten av Cisco er å standardisere dette i fremtiden.

Det viktigste er hva vi vet

– og hvordan vi deler det

– Det største fortrinnet Cisco Talos har i dag er den enorme basen med trusseldata. Når folk kjøper produktene våre får de den trusseloversikten som Cisco Talos bringer med på kjøpet. Foreløpig er vi avhengig av egen hardware som er kapabel til å hente ut de feltene fra trafikkstrømmen som vi trenger, men forhåpentligvis kan vi gjøre dette på alle produktene etter hvert, sier Sundsbø.

Stealthwatch brukes for å analysere datatrafikken fra alle Ciscos switcher og rutere. I tillegg tilbyr Cisco en rekke serier av switcher som henter ut noen ekstra datafelt og sender de til CTA for analyse.

– Du kan selvfølgelig kjøpe alle Cisco-produkter uavhengig av hverandre, men de vil fungere veldig mye bedre hvis de er mange sammen – og får utveksle data på tvers. Vi mennesker sliter med å se korreleringene som maskinene kanskje ser, og i dag er det viktigere enn noen gang å se ting i sammenheng. Angrepene har blitt veldig avanserte og sofistikerte, og du trenger å agere på flere datasett samtidig, sier Sundsbø.

Med et nettverk som identifiserer fingeravtrykkene til kjente trusler klarer Cisco Talos å oppdage og stoppe cyberangrep – selv i kryptert datatrafikk. Det gjør de med 99 prosent nøyaktighet, med mindre enn 0,01 prosent falske positive funn, tall som i seg selv er helt unike i IT-sikkerhetsverden.

Bli bedre på sikkerhet

Lær hvordan din bedrift kan få en solid sikkerhetsstruktur som responderer raskt på innbrudd.

Les mer her »

Hvilke farer truer nå?

Les hvordan trusselbildet endrer seg, og finn ut hvilke farer som er høyaktuelle.

Last ned her »

Slik brukes maskinlæring til å oppdage skadelig kode

Denne analysen går i dybden på flere millioner krypterte datastrømmer samlet inn over 12 måneder.

Last ned whitepaper »